El software malicioso como el mostrado por el creador de Antorcha, Alex Smith, está disposición de cualquier persona que sí teniendo habilidades y conocimiento, podría provocar daño a quien no toma precauciones básicas.

La cantidad de datos e información personal que compartimos a través de internet desde nuestros dispositivos móviles no sólo nos permite mantenernos conectados y hacer nuestra vida más fácil, sino que también nos expone a diversos riesgos, los cuales debemos conocer para saber cómo enfrentarlos y actuar sin miedo.

Estas son algunas recomendaciones para seguir haciendo uso de la red de manera segura, consciente y eficiente:

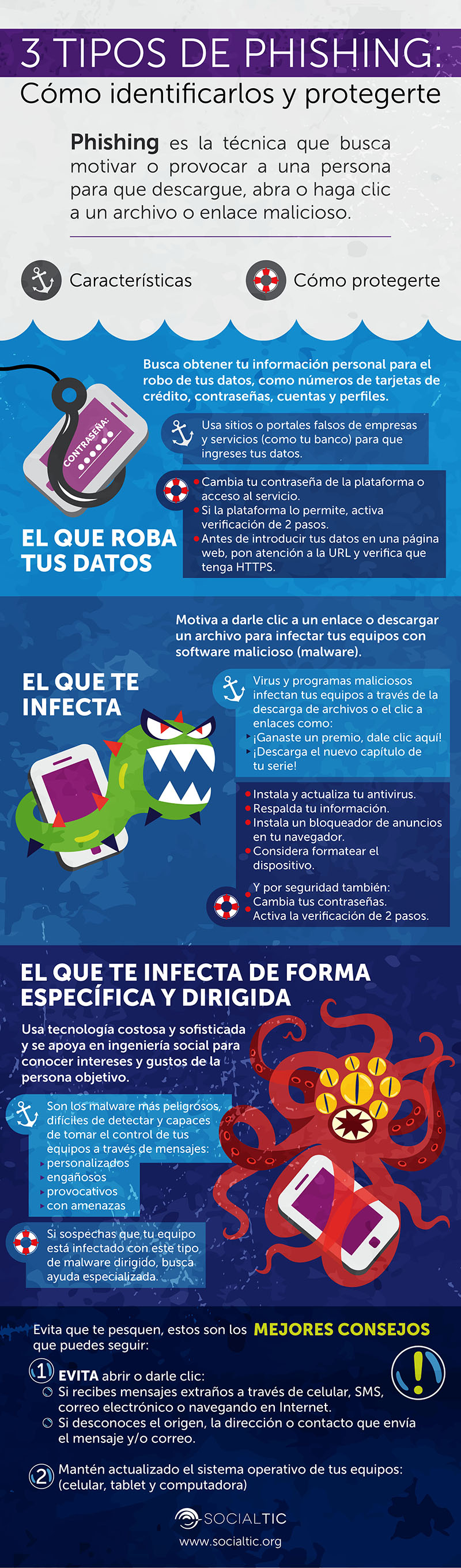

1.- Atentos al phishing

Una de las mayores vulneraciones a la que estamos expuestos con nuestros datos personales la podemos sufrir simplemente con hacer click en un enlace que nos llega a nuestro correo.

Precisamente este método de hackeo fue el presentado por Alex Smith, supuesto creador del software Antorcha, como el sistema con el que habría accedido a los respaldos de las conversaciones de WhatsApp de los comuneros mapuches implicados en la Operación Huracán.

Muchas veces estos links maliciosos llegan en forma de una atractiva oferta, un aviso de nuestro banco, una notificación judicial o policial, o una información vinculada a nuestra vida personal.

Pablo Viollier de Derechos Digitales asegura que la mejor recomendación para evitar ser infectado por este tipo de software es no hacer click en ningún enlace que no sea seguro.

Puedes verificar si el sitio es seguro en el margen izquierdo de la barra de direcciones, en la que debe aparecer el mensaje “Seguro” junto a un candado cerrado verde o la url debe comenzar con “https://”

Evitar pinchar hipervínculos que tengan su url acortada, ya que no se puede ver a primera vista de qué se trata. Si tienes dudas del enlace, hacer click con el botón derecho y seleccionar “Inspeccionar”.

Además, nunca ingresar ni entregar por teléfono los números de nuestras tarjetas de crédito, claves de acceso personales, claves de coordenadas, códigos de autorización ni segundas claves.

2.- Conocer bien nuestros equipos

Juan Manuel Casanueva, director de SocialTIC recomienda estar muy atentos a los programas y aplicaciones que descargamos e instalamos en nuestros computados y smartphones.

Si eres un usuario avanzado o buscar probar algún software nuevo, un buen dato es tener un computador de prueba, distinto al que usas habitualmente, para descargarlo y probarlo.

Casanueva asegura que es fundamental conocer nuestros dispositivos y estar atentos a la confianza que le damos a las aplicaciones respecto a los accesos en nuestros aparatos.

3.-Contraseñas fuertes

Otro tip importante es tener contraseñas alfanuméricas y de ser posible habilitar la verificación de dos pasos.

Ésta consiste en ingresar nuestro usuario y contraseñas habituales y, además, confirmar nuestra identidad a través de un código enviado a nuestro celular. Existen dos tipos de código: uno que se envía a través de un SMS y queda registrado para no volver a pedirlo y, la otra opción, es un código de duración limitada que tendremos que introducir cada vez que queramos entrar.

Este tipo de contraseña se encuentra disponible para iCloud, Google, correo Outlook, Facebook, Twitter, Netflix, YouTube, Instagram, Skype, Telegram, Snapchat. Además, se encuentra en desarrollo para WhatsApp.

4.- Siempre con antivirus

A pesar de que estamos acostumbrados a tener un antivirus para nuestros computadores, una recomendación importante es también instalarlo en nuestros teléfonos celulares. Sobre todo, si nuestro equipo cuenta con un sistema operativo Android.

5.- Nube segura

Romina Garrido, directora ejecutiva de Fundación Datos Protegidos recomienda diversificar las plataformas donde almacenamos nuestros datos.

Si guardamos nuestros datos y archivos en la “nube”, utilizar una que garantice privacidad.

Para más información, puedes revisar “El pequeño libro rojo del activista en la red”, de la periodista Marta Peirano, que describe de manera didáctica todas las herramientas que necesitamos para una adecuada “higiene digital”.

Fuente

El software malicioso como el mostrado por el creador de Antorcha, Alex Smith, está disposición de cualquier persona que sí teniendo habilidades y conocimiento, podría provocar daño a quien no toma precauciones básicas.

La cantidad de datos e información personal que compartimos a través de internet desde nuestros dispositivos móviles no sólo nos permite mantenernos conectados y hacer nuestra vida más fácil, sino que también nos expone a diversos riesgos, los cuales debemos conocer para saber cómo enfrentarlos y actuar sin miedo.

Estas son algunas recomendaciones para seguir haciendo uso de la red de manera segura, consciente y eficiente:

1.- Atentos al phishing

Una de las mayores vulneraciones a la que estamos expuestos con nuestros datos personales la podemos sufrir simplemente con hacer click en un enlace que nos llega a nuestro correo.

Precisamente este método de hackeo fue el presentado por Alex Smith, supuesto creador del software Antorcha, como el sistema con el que habría accedido a los respaldos de las conversaciones de WhatsApp de los comuneros mapuches implicados en la Operación Huracán.

Muchas veces estos links maliciosos llegan en forma de una atractiva oferta, un aviso de nuestro banco, una notificación judicial o policial, o una información vinculada a nuestra vida personal.

Pablo Viollier de Derechos Digitales asegura que la mejor recomendación para evitar ser infectado por este tipo de software es no hacer click en ningún enlace que no sea seguro.

Puedes verificar si el sitio es seguro en el margen izquierdo de la barra de direcciones, en la que debe aparecer el mensaje “Seguro” junto a un candado cerrado verde o la url debe comenzar con “https://”

Evitar pinchar hipervínculos que tengan su url acortada, ya que no se puede ver a primera vista de qué se trata. Si tienes dudas del enlace, hacer click con el botón derecho y seleccionar “Inspeccionar”.

Además, nunca ingresar ni entregar por teléfono los números de nuestras tarjetas de crédito, claves de acceso personales, claves de coordenadas, códigos de autorización ni segundas claves.

2.- Conocer bien nuestros equipos

Juan Manuel Casanueva, director de SocialTIC recomienda estar muy atentos a los programas y aplicaciones que descargamos e instalamos en nuestros computados y smartphones.

Si eres un usuario avanzado o buscar probar algún software nuevo, un buen dato es tener un computador de prueba, distinto al que usas habitualmente, para descargarlo y probarlo.

Casanueva asegura que es fundamental conocer nuestros dispositivos y estar atentos a la confianza que le damos a las aplicaciones respecto a los accesos en nuestros aparatos.

3.-Contraseñas fuertes

Otro tip importante es tener contraseñas alfanuméricas y de ser posible habilitar la verificación de dos pasos.

Ésta consiste en ingresar nuestro usuario y contraseñas habituales y, además, confirmar nuestra identidad a través de un código enviado a nuestro celular. Existen dos tipos de código: uno que se envía a través de un SMS y queda registrado para no volver a pedirlo y, la otra opción, es un código de duración limitada que tendremos que introducir cada vez que queramos entrar.

Este tipo de contraseña se encuentra disponible para iCloud, Google, correo Outlook, Facebook, Twitter, Netflix, YouTube, Instagram, Skype, Telegram, Snapchat. Además, se encuentra en desarrollo para WhatsApp.

4.- Siempre con antivirus

A pesar de que estamos acostumbrados a tener un antivirus para nuestros computadores, una recomendación importante es también instalarlo en nuestros teléfonos celulares. Sobre todo, si nuestro equipo cuenta con un sistema operativo Android.

5.- Nube segura

Romina Garrido, directora ejecutiva de Fundación Datos Protegidos recomienda diversificar las plataformas donde almacenamos nuestros datos.

Si guardamos nuestros datos y archivos en la “nube”, utilizar una que garantice privacidad.

Para más información, puedes revisar “El pequeño libro rojo del activista en la red”, de la periodista Marta Peirano, que describe de manera didáctica todas las herramientas que necesitamos para una adecuada “higiene digital”.

Fuente